.Уязвимость, обнаруженная в плагине социального обмена под названием «Simple Social Buttons». Установленном на более чем 40,000 WordPress сайтах.

Владельцы сайтов WordPress, которые используют простой Simple Social Buttons социальных кнопок для поддержки функций обмена социальными медиа. Должны обновить плагин как можно скорее, чтобы заткнуть дыру в безопасности, которая может быть использована для захвата сайтов.

Лука Шикич, разработчик и исследователь WordPress security firm WebARX, обнаружил проблему безопасности на прошлой неделе и сообщил о проблеме автору плагина.

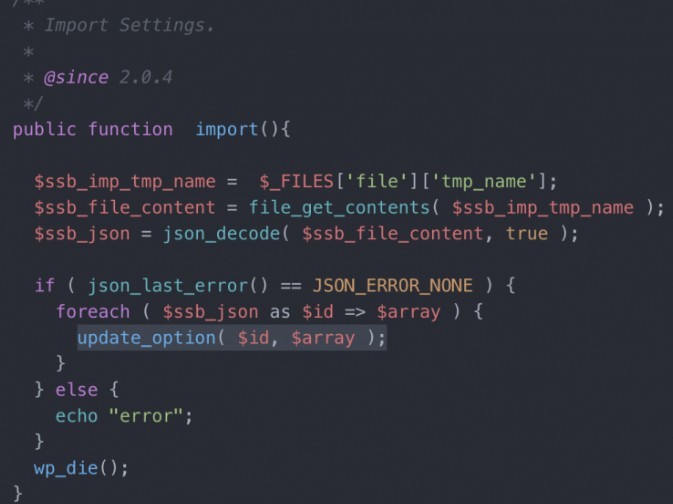

В отчете, опубликованном сегодня, он описал проблему как. Неправильный поток проектирования приложений, связанный с отсутствием проверки разрешений.

Он говорит, что злоумышленник, который может зарегистрировать новые учетные записи на сайте, может использовать эту уязвимость, чтобы внести изменения в основные настройки сайта WordPress, за пределами того, что плагин изначально предназначался для управления.

Эти изменения могут позволить злоумышленнику захватить сайты, установив бэкдоры или взяв учетные записи администратора.

Лука Шикич говорит, что он уведомил WPBrigade компанию. Стоящую за плагином, на прошлой неделе, и они выпустили патч через день после его отчета.

Пользователям рекомендуется установить простые социальные кнопки версии 2.0.22, выпущенные в минувшую пятницу, 8 февраля.

К этому вопросу нельзя относиться легкомысленно из-за его последствий. Некоторые сайты по своей сути защищены от этой уязвимости, так как их администраторы уже заблокировали регистрацию пользователей из соображений безопасности.

Однако сайты, которые позволяют пользователям регистрироваться для публикации комментариев на блогах, уязвимы для атак и должны как можно скорее применить обновление плагина.

Плагин был установлен на более чем 40 000 веб-сайтов, согласно статистике из официального репозитория плагинов WordPress, что делает его привлекательной целью для операторов ботнета WordPress.

ZZIZZ.SU Блог- ДмитрияН

ZZIZZ.SU Блог- ДмитрияН